新型加密勒索軟件瞄準 QNAP NAS

隨著現今科技發展,不少用家都會在家中安裝 NAS 設備,用作儲存、備份、分享檔案的連網裝置,由於架設 NAS 成本雙對較低,據統計約有 80% 的企業機構皆使用 NAS 裝置作儲存解決方案,不過正使用 QNAP NAS 的用家就需要留意,有研究人員警告稱,最近出現了一個專門攻擊 QNAP NAS 品牌網路儲存裝置的勒索病毒/勒索軟體家族,勒索病毒被命名為「QNAPCrypt」及「eCh0raix」,據報是專為針對性攻擊而設計的勒索病毒,與之前的 Ryuk 或 LockerGoga 的用途相似。

NAS 設備通常用於儲存關鍵數據和備份,但其實不少的設備暴露在開放的互聯網上,當中在美國更有高達 19,000 台 QNAP NAS 裝置正暴露在公共網路上。一般來說,NAS 裝置上並不會安裝惡意程式防護軟體,因此很容易遭到攻擊,尤其是來自網路犯罪集團的針對性攻擊,網絡犯罪分子更會通過強制弱憑證及利用系統中的已知漏洞來瞄準 NAS 網絡儲存設備。

據了解,新的勒索軟件專門針對由台灣公司 QNAP 系統生產的 QNAP NAS 設備,分別由兩家安全公司 Intezer 和 Anomali 獨立發現,並將其命名為 QNAPCrypt 或 eCh0raix,它們通過強制弱 SSH 憑證或利用已知漏洞來攻擊保護不良或易受攻擊的 QNAP NAS 裝置,讓被害者可能損失 NAS 中的重要資料。

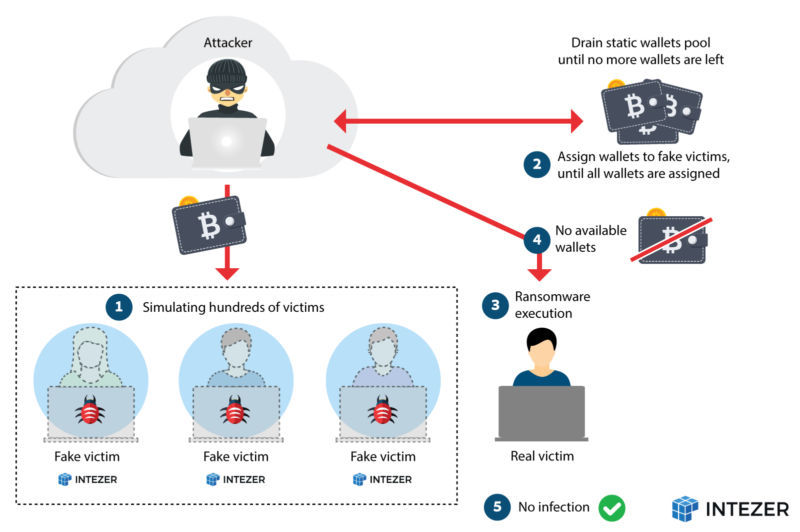

研究人員也指出,勒索軟件有別於一般典型的勒索病毒家族,似乎是專為針對性攻擊而設計。從技術角度來看,勒索軟件採用 Go/Golang 編程語言編寫,在勒索軟體執行之前,它會終止被感染機器上的幾個進程並查找要避免的某些文件,例如/ boot /,/ proc /,/ sys /,/ run /和/ dev /,然後,它會查找並加密系統上的所有數據、圖像、媒體和記憶體轉儲相關文件,然後聯繫命令和控制伺服器以開始加密過程再創建一個 AES-256 加密密鑰,用於鎖定擴展名為.encrypt 的文件。

在加密完成後,受害者的所有數據都被鎖定,而勒索軟件就會要求約 0.05 – 0.06 比特幣的贖金,再將他們引導到 Tor 網站以比特幣支付贖金,用戶亦會被警告不要篡改加密數據,完成支付贖金手續後,受害者才可取得解密金鑰。

不過,勒索軟件會藉由語言地區檢查來判斷 NAS 裝置的所在位置,如果受損的 NAS 設備位於白俄羅斯、烏克蘭或俄羅斯,勒索軟件則會終止文件加密過程並退出,而不會對文件造成任何損害。

據報導,受此勒索軟件影響的 QNAP NAS 裝置型號包括:QNAP TS-251、QNAP TS-451、QNAP TS-459 Pro II 及 QNAP TS 253B。

儘管專家對該病毒的確切感染途徑仍不清楚,但消息提到被感染的 NAS都屬於未安裝最新修補程式的裝置,而且密碼強度也不足,這表示幕後的勒索集團很可能是利用暴力破解方式或者攻擊裝置漏洞來入侵這些 NAS 裝置。

為了保護 NAS 設備免受勒索軟件攻擊,還建議 NAS 用家使用強密碼來保護 NAS 設備,並更改默認憑據或添加用於訪問 NAS 設備的身份驗證和授權機制,同時需要及時更新 NAS 設備的固件,為個人的重要數據保駕護航。